Черное SEO или Cookie Stuffing – насколько это опасно?

В последнее время участились случаи мошенничества с СРА-моделями. В редакции AdIndex решили выяснить, на чем основан механизм подобного жульничества и насколько это опасно для клиентов. Вот краткое описание сути проблемы и комментарии экспертов

Итак, в чем суть мошенничества? Cookie stuffing (или Cookie dropping) – это технология подмены куков в браузере пользователя при посещении им интернет-сайтов. Работает эта технология так же, как обычно работают куки – вы размещаете куки у посетителя, когда он посещает ваш сайт. При этом скрипт загружает не только ту страницу, на которой находится посетитель, а сразу две. Вторая страница – та, на которую пользователь бы перешел, если бы кликнул по рефссылке. Эти куки запоминаются на срок 30-90 дней и, если посетитель покупает продукт с якобы посещенного сайта в этот период, то продавец вынужден делиться с мошенниками-накрутчиками заработком, потому что в браузере покупателя была ссылка с нужным аффилиат-адресом.

Оказывается, так можно неплохо зарабатывать – комиссионные бывают немалыми, а при массово запущенном процессе заработок жуликов возрастает в геометрической прогрессии.

Кто и как это использует и в чем опасность подобной практики для партнерских программ, использующих СРА-модели? Рассказывают эксперты.

Иван Шелковников, технический директор агентства i-Media:

«В последние два года в российском сегменте интернета наблюдается «второе рождение» рекламы по CPA-модели. При этом возможны различные виды мошенничества, правило Last cookie wins может быть использовано нечистоплотными участниками партнерской программы. Суть одного из видов мошенничества, называемого Cookie dropping, заключается в следующем: можно организовать невидимое человеку на глаз «посещение» известного сайта по продаже каких-то товаров. А если потом посетитель купит в этом магазине товар, мошенник получит премию. При этом перехода с мошеннического сайта на интернет-магазин посетитель не совершал. А впервые человек мог посетить интернет-магазин, перейдя по рекламному баннеру другого партнера, который в таком случае премию за продажу не получит. Ибо при повторном посещении сайта произошла перезапись временных файлов Cookie, и теперь последним ссылающимся сайтом-партнером стал мошеннический сайт. Получается, что одни партнеры в партнерской программе обманывают других партнеров. Интернет-магазин также может возмутиться, что ему продают покупателей, которые и так о нем знали, ведь целевого перехода с сайта-партнера они не совершали. Кто должен выступать судьей в такой ситуации? Очевидно тот, кто организовал партнерскую программу».

Дмитрий Желтов, директор по продажам CityAds Media:

«Этот метод мошенничества и накруток вредит как вам - вы платите за накрученный трафик, так и нам, т.к. он перетирает наши, честно поставленные Cookie, что приводит в свою очередь к сильному затруднению по продвижению ваших рекламных кампаний в случаях с честным трафиком!

Как вы можете пострадать? Естественным образом, в момент посещения вашего сайта (например, с чистого поиска) пользователем, чьи куки попали к мошенникам, и совершения им целевого действия вы начинаете платить нечистоплотным партнерам вознаграждение. Одновременно с этим, естественным образом не просто ставятся мошеннические Cookie, но при этом и меняются честно поставленные на мошеннические.

Вот самый простой случай: вы купили контекстную рекламу. Пригнали пользователя на свой сайт и промаркировали его своей Cookie. При этом он не совершил нужного вам целевого действия, а именно: Не сделал заказ/ Не зарегистрировался / Не заполнил анкету и ушел с сайта.

Далее такому пользователю ставится мошенническая Cookie и такой пользователь снова попадает на ваш сайт, но уже без целевой рекламы, то есть просто с поиска (например, запомнил ваш сайт или искал его в Яндексе).

Естественно, вы увидите мошенническую Cookie и заплатите нечистоплотному партнеру!

Точно так же страдают и добросовестные партнеры - происходит перезапись Cookie честных вебмастеров на мошеннические.

Для желающих ознакомиться с механизмом обмана подробнее специалисты компании CityAds Media привели несколько иллюстрирующих принцип работы мошенников примеров:

«Прежде чем открывать данные сайты, мы рекомендуем очистить в браузере все Cookie, т.к. система у мошенников умная и она не ставит второй раз Cookie при наличии уже имеющейся. Дальше вооружиться каким -либо инструментом для анализа постановки Cookie и наблюдать за происходящим!

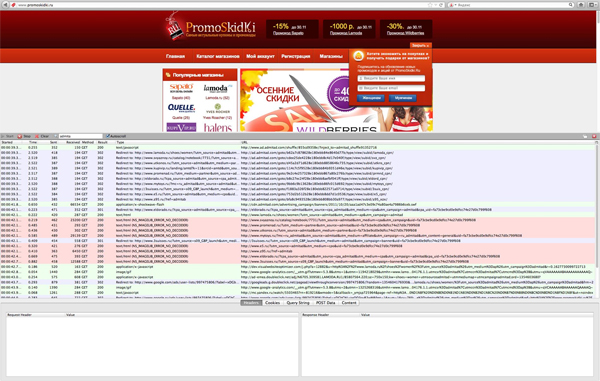

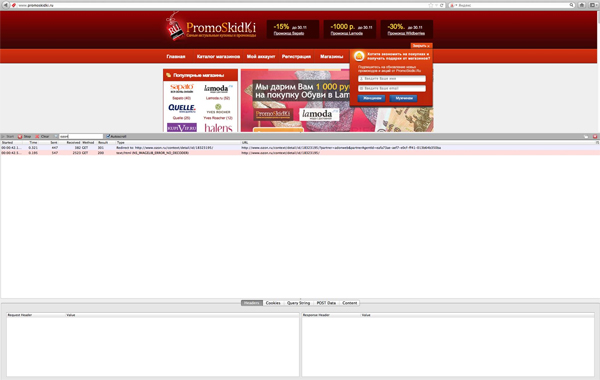

http://www.promoskidki.ru/ - обман происходит сразу, в момент загрузки сайта

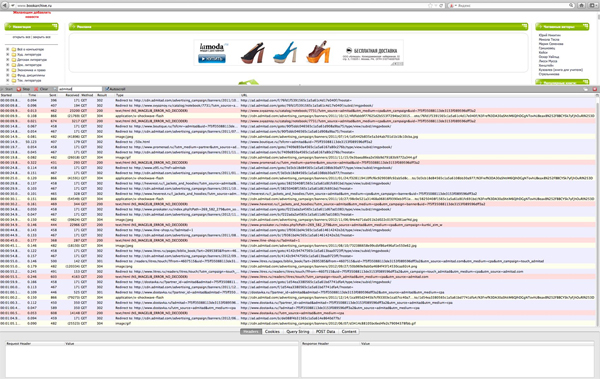

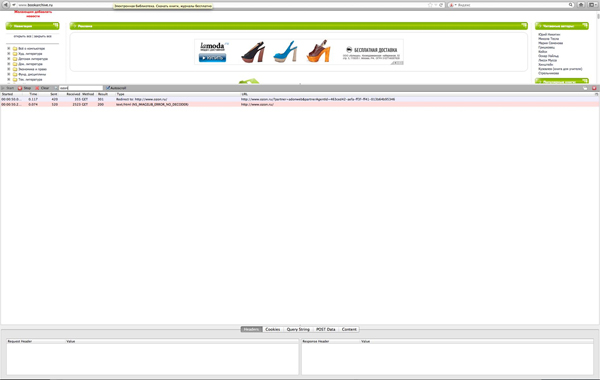

http://www.bookarchive.ru/ - обман происходит через горизонтальный баннер, в момент смены его на баннер рекламодателя ставятся Куки

На представленных сайтах видно, что обманываются следующие рекламодатели:

Lamoda.ru

Svyaznoy.ru

Utkonos.ru

Kupivip.ru

Promenad.ru

Eldorado.ru

Mytoys.ry

3suisses.ru

e5.ru

Z95.ru

Ozon.ru

Все рекламодатели, кроме Ozon.ru, идут через Admitad. Ozon.ru через Adonweb

Для сайта Promoskidki приведены несколько скриншотов ниже:

Для сайта Bukarhive приведены несколько скриншотов ниже:

Технология жульничества отработана прекрасно - в частности, мошенниками используются управляющие админки для создания таких ротаторов по постановке Cookie и ими являются:

http://46.17.40.55/ - раздается ротатор на Bookarhive;

http://site.adgo-online.de/;

http://utarget.ru/.

Про http://utarget.ru/ стоит отдельно сказать – система является мошеннической для постановки Cookie через кликандер. Работает схема следующим образом: вебмастерам раздается специальный код, который ставится вместо их текущих рекламных движков. В случае, если система видит, что кука на какого-то рекламодателя еще не поставлена, то вызывается код http://utarget.ru/ и делается Cookie stuffing. А если в браузере пользователя уже стоит Cookie, то код http://utarget.ru/ не вызывается, а вместо него вызывается код стандартного рекламного движка, стоящего у вебмастера.

В компании CityAds Media считают, что это всего лишь несколько примеров из многих – мошеннических сайтов достаточно много в интернете. Более того, очень много зарубежных ресурсов, на которых выкуплена статика и таргетирована на РУ аудиторию. Также очень часто можно поймать такую «крутилку» на сайтах сети Ucoz.

Как видно, технология обмана специалистам известна, и похоже, что применяется эта технология достаточно часто и успешно. Как же быть? Значит ли это, что нужно отказываться от СРА-моделей, ведь защититься от мошенничества при их использовании практически невозможно?

Между тем существует и другой, почти противоположный взгляд на ситуацию. Вот как комментировал CRM-аналитик компании Grape Игорь Селицкий:

«Проблема есть, но на приведенных сайтах масштаб небольшой —

в данном случае мы видим, как CityAds Media наговаривает на Admitad и другие

системы.

На практике встречаются и более масштабные случаи, вариантов накруток и обмана

множество. Думаю, многие даже на личном опыте посещения сайтов встречались с

незакрывающимися всплывающими баннерами и последующим открытием сайта

рекламодателя в новой вкладке.

Для защиты от любых видов таких накруток и мошенничества мы смотрим не только

на то, откуда пользователь пришел, но и на последующие действия пользователя —

как пользователь ведет себя после регистрации, возвращается ли он на сайт,

совершает ли дальнейшие целевые действия и покупки. Примеры такого подхода

можно посмотреть, например, в моей

презентации на конференции iMetrics», - комментирует

Игорь Селицкий, старший аналитик отдела CRM GRAPE.

Как видим, есть мнение, опровергающее опасения в уязвимости СРА-моделей. Но скорее всего, проблема все-таки есть, и довольно серьезная. Сейчас в сети полно руководств для желающих заработать с помощью «черного SEO», где подробно описывается механизм обмана и рассказывается, что и как нужно сделать. Это значит, что при существующей практике работы с партнерским маркетингом лазейка для мошенников действительно существует.